Mit dem Add-on NoScript kann man nicht nur Einstellungen für Javascript verwalten sondern auch für Plug-ins, Frames, Fonts, WebGL u.a.

Mit dem Add-on NoScript kann man nicht nur Einstellungen für Javascript verwalten sondern auch für Plug-ins, Frames, Fonts, WebGL u.a.

Empfehlungen für die Konfiguration von NoScript

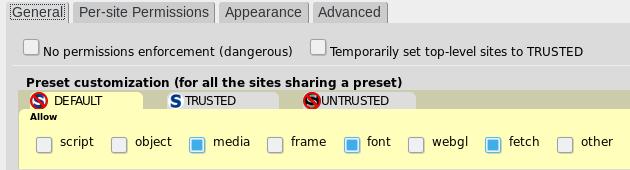

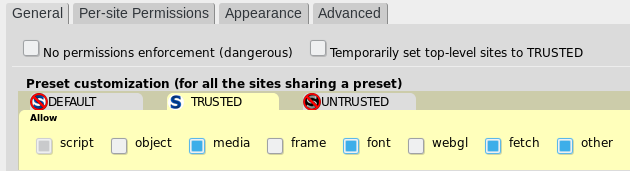

Nach der Installation kann man die Einstellungen von NoScript anpassen. Dafür klickt man auf das NoScript Symbol in der Toolbar und dann auf das NoScript Sympol in dem Menü.- Auf dem Reiter "General" findet man die Einstellungen für drei Kategorien. Standardmäßig muss man nur Bilder und Mediendateien zulassen. In die Verwaltung der Fonts sollte sich NoScript nicht einmischen, dass wird im Abschnitt Schriftarten beschrieben.

Vertrauenswürdige Webseiten dürfen Javascript ausführen, das reicht in der Regel. iFrames kann man mit NoScript oder uBlock Origin blockieren.

Wenn ein Webseite Frames oder WebGL benötigt, dann kann man individuelle Konfigurationen für diese Webseiten definieren:

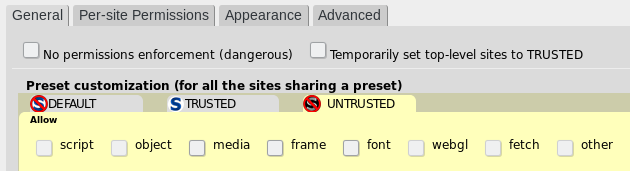

Hinweis: Wer es lieber ein bisschen komfortabler und weniger restrikiv mag, der kann die Option "Temporary set top-level sites to TRUSTED" aktivieren. Dann darf die aufgerufene Webseite immer ihre Scripte ausführen. Es werden nur Scripte von Drittseiten blockiert. Viele Webseiten funktionieren damit.- Als "Untrusted" definierte Webseiten dürfen garnichts:

- Für vertrauenswürdige Webseiten, die Video-Player von Youtube oder Vimeo via iFrame einbinden oder WebGL benötigen, kann man mit Klick auf das NoScript Symbol in der Toolbar "Custom" Settings definieren und die zusätzlichen Freigaben konfigurieren. Ein Beispiel für Wiedergabe von Videos bei Netzpolitik.org:

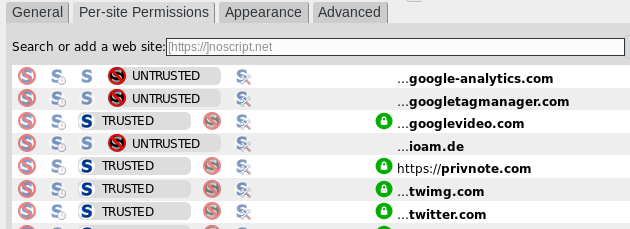

- Auf dem Reiter "Per-site Permissions" kann man die Freigaben für einzelne Webseiten verwalten. NoScript bringt eine Menge Freigaben standardmäßig mit, die man erstmal ausmisten kann. Google braucht man nicht, wenn man keine Google Dienste verwendet und Microsofts Live und Passport auch nicht.

Ein grünes Schloss bedeutet, dass die Freigabe nur für HTTPS gilt (sicherer). Wenn die Freigabe auch für unverschlüsseltes HTTP gilt, dann wäre ein rotes Schloss sichtbar. Mit einem Klick auf das Schloss kann man die Berechtigung umschalten.

Skripte von Drittanbietern (googletagmanager, ioam…) werden üblicherweise zum Spionieren verwendet und sind für die Funktionalität selten notwendig. Ausnahmen:- Captchas: Einige Webseiten verwenden Captchas von Drittanbietern als Spamschutz. Die Captchas funktionieren nur, wenn Javascript für den Captcha-Provider freigegeben wird. Wenn das Captcha auf einer Webseite nicht funktioniert, kann man in der Liste nachschauen, ob evtl. ein Captcha-Provider dabei ist und diese temporär freigeben.

- Für das häufig verwendete Google Captcha muss man bspw. Javascript temporär für "google.com" und "gstatic.com" freigeben.

- Videos abspielen: Firefox braucht keinen Flash Player mehr, um Videos abspielen zu können. In der Regel muss Javascript für einige Drittseiten freigegeben werden. Dabei handelt es sich in der Regel um Content Delivery Networks (CDN) des Dienstes.

- Um Youtube Videos zu sehen, muss man Javascript für "ytimg.com", "youtube.com", "youtube-nocookie.com" und "googlevideo.com" freigeben.

- Um Vimeo-Videos von abzuspielen, muss man Javascript für "vimeo.com" und "vimeocdn.com" freigeben.

- Um Videos von Bild.de abzuspielen, muss man Javascript für "bild.de" und "bildstatic.de" freigeben.

- Für Youporn Videos muss man Javascript für die Domainnamen "youporn.com", "ypncdn.com" und "phncdn.com" temporär freigeben.

- Captchas: Einige Webseiten verwenden Captchas von Drittanbietern als Spamschutz. Die Captchas funktionieren nur, wenn Javascript für den Captcha-Provider freigegeben wird. Wenn das Captcha auf einer Webseite nicht funktioniert, kann man in der Liste nachschauen, ob evtl. ein Captcha-Provider dabei ist und diese temporär freigeben.

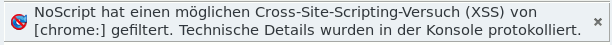

Schutz gegen XSS-Angriffe

Im Gegensatz zum Internet Explorer und den auf Webkit basierenden Browsern wie Google Chrome hat Firefox keinen eingebauten Schutz gegen XSS-Angriffe. NoScript rüstet diese fehlende Sicherheitsfunktion nach und zeigt eine Warnung bei einem XSS-Angriff: Die XSS-Protection von NoScript ist standardmäßig aktiv und muss nicht wie beim Internet Explorer oder Google Chrome durch den Webserver mit dem HTTP Response Header "X-XSS-Protection: 1; mode=block" aktiviert werden.Lizenz: Public Domain